Autor tekstu: Carl Johnson 16/10/2019

Naruszenia ochrony danych zdarzają się nawet przy najbardziej restrykcyjnych planach i politykach zarządzania. W rzeczywistości naruszenia danych zdarzają się częściej, niż można by się spodziewać. Według Positivie Technologies 765 milionów ludzi zostało dotkniętych tym problemem w ciągu zaledwie trzech miesięcy – kwietnia, maja i czerwca 2018 r.

W obliczu naruszenia danych liczy się każda minuta. Nie ma czasu na dywagacje o działaniach jakie mogły lub powinny były zostać podjęte. Nie jest to też czas na wytykanie palcami. Naruszenie danych jest jak powolny wyciek w rurze wodociągowej, trzeba znaleźć i zatrzymać wyciek, naprawić luki w zabezpieczeniach i zastosować odpowiednie środki, aby upewnić się, że wyciek informacji umożliwiających identyfikację (Personally Identifiable Information, w skrócie PII) lub naruszenie danych nie powtórzy się. W tym artykule omawiamy, jak szybko zapanować nad PII oraz niektóre metody, które możesz zastosować, aby powstrzymać wyciek danych.

Czym jest PII?

PII to skrót od Personal Identifiable Information, czyli dane osobowe umożliwiające identyfikację. Po raz pierwszy został użyty w 1979 r. przez The National Institute of Standards and Technology (NIST – Narodowy Instytut Standaryzacji i Technologii), które opisuje PII jako „Wszelkie informacje o osobie przechowywane przez agencję, w tym:

(1) Wszelkie informacje, które można wykorzystać do identyfikacji lub namierzenia czyjejś tożsamości, takie jak imię i nazwisko, numer ubezpieczenia społecznego, data i miejsce urodzenia, nazwisko panieńskie matki lub dane biometryczne;

(2) Wszelkie inne informacje, które są powiązane lub możliwe do powiązania z osobą, takie jak informacje medyczne, edukacyjne, finansowe i dotyczące zatrudnienia”.

W dzisiejszych czasach, gdy każda aplikacja na Twoim telefonie zawiera PII, naruszenia danych stały się rzeczą powszechną. 29 września 2019, Door Dash ogłosił, że doszło do naruszenia bezpieczeństwa danych, które dotknęło 4,9 miliona użytkowników. Dane te obejmowały numery prawa jazdy użytkowników, imiona i nazwiska, adresy i numery telefonów. Firma Door Dash wysłała do swoich klientów e-mail z informacją: „Ze względów bezpieczeństwa zachęcamy wszystkich dotkniętych tą sytuacją, do zresetowania swoich haseł na takie, które jest unikalne dla DoorDash”.

FEMA doświadczyła również wycieku PII i naruszenia danych podczas huraganów Harvey, Irma i Maria, a także podczas pożarów w Kalifornii w 2017 roku. Biuro Inspektora Generalnego (Office of Internal General – OIG) uznało odpowiedź FEMA na wyciek PII za marną i przedwczesną. OIG stwierdziło, że FEMA / DHS „nie przetestował wszystkich planów awaryjnych systemu, nie opracował procedur postępowania z poufnymi informacjami ani nie zidentyfikował alternatywnych sposobów zabezpieczeń, umożliwiających wznowienie procesów w przypadku przerw w świadczeniu usług.”

Co haker może zrobić z PII?

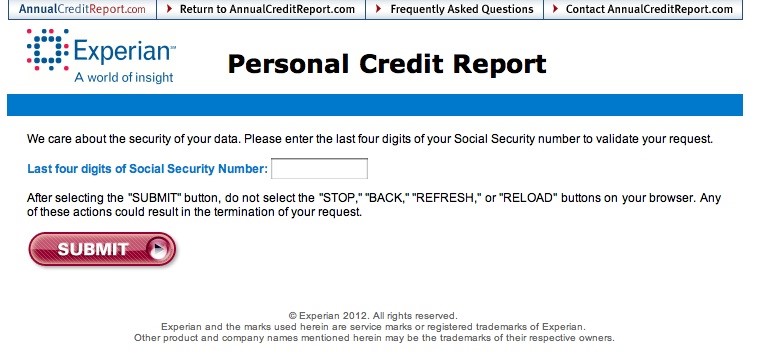

Haker nie potrzebuje numeru ubezpieczenia społecznego ani daty urodzenia, aby wyrządzić krzywdę Twoim pracownikom i klientom. Samo imię i nazwisko, adres e-mail, adres fizyczny, numer telefonu i cztery ostatnie cyfry numeru karty kredytowej wystarczą, aby wyrządzić szkody. Proces weryfikacji używany przez większość firm obejmuje kilka informacji o osobie podczas dokonywania zmiany usługi, wysyłania wypłaty na inny adres lub konfigurowania usługi, takiej jak Door Dash.

Sposoby kontrolowania wycieku PII i naruszenia danych

Najgorszą rzeczą, jaką możesz zrobić po wykryciu naruszenia danych, jest nie robić nic. Im bardziej proaktywny jesteś, tym szybciej możesz zdobyć przewagę w takiej sytuacji. 7 września 2017 r. Firma Equifax ogłosiła, że naruszono bezpieczeństwo 145,5 mln danych. Później odkryto, że Equifax wiedział o naruszeniu danych kilka miesięcy wcześniej. Aby uniknąć takiego scenariusza, przedstawiamy jedenaście wskazówek, które pomogą Ci podjąć działanie:

1. Nie panikuj. Gdy Twoja firma ma do czynienia z naruszeniem danych, chcesz podejmować strategiczne decyzje, które przybliżą Cię do ustalenia przyczyny naruszenia.

2. Znalezienie źródła wycieku to priorytet. „Źródłem” może być system lub osoba. W obu przypadkach będziesz musiał współpracować z działem bezpieczeństwa i IT, aby wyśledzić przyczynę. Posiadanie systemu zarządzania ryzykiem w przedsiębiorstwie, takiego jak Compliance Guardian, może być wielkim atutem przy ograniczaniu wycieków danych osobowych i naruszeń danych.

3. Skontaktuj się z dostawcami. Naruszenie danych Target’u z 15 listopada 2013r. było jednym z największych od lat. Jednym z powodów, dla których Target’owi było tak trudno uzyskać kontrolę nad wyciekiem PII i innych danych, był brak pewności, skąd pochodzi naruszenie. Później dowiedzieli się, że ich dostawca HVAC był źródłem naruszenia. Wyciek danych Targetu obejmował 40 milionów numerów kart kredytowych i kosztował Target łącznie 202 MLN $.

4. Wdróż system zarządzania ryzykiem. AvePoint Compliance Guardian może mieć kluczowe znaczenie w rozwiązywaniu problemów związanych z wyciekiem danych osobowych i naruszeniem danych. Poinformuje Cię, skąd dokładnie pochodzi wyciek danych i jak rozprzestrzenia się w całej organizacji. Compliance Guardian może również szybko wykryć ryzyko w przedsiębiorstwie i umożliwić tworzenie raportów, oszczędzających czas i pieniądze. Jeśli Twoja organizacja pracuje z RODO i/lub polityką zgodności z przepisami, posiadanie systemu zarządzania ryzykiem jest niezbędne.5. Stwórz „salę wojenną”, aby zajmować się dochodzeniami, kwestiami zgodności i regulacji oraz komunikacją wewnętrzną i zewnętrzną. Najlepszą rzeczą, jaką możesz zrobić, jest zebranie kierownictwa wyższego szczebla wraz z zespołem ds. bezpieczeństwa, aby opracowali plan naprawienia źródła naruszenia bezpieczeństwa danych.

6. Komunikacja! Firmy nie lubią negatywnego rozgłosu, ale brak komunikacji może sprawić, że naruszenie danych stanie się jeszcze bardziej kosztowne i urośnie do miary PRowego skandalu.

7. Zaangażuj partnerów prawnych i ubezpieczeniowych na wczesnym eapie. Po dużym wycieku danych będziesz potrzebować pomocy zespołu prawnego, który pomoże Ci zareagować i ustalić konsekwencje prawne. Twoja firma ubezpieczeniowa również powinna zostać poinformowana o wycieku PII i naruszeniu danych, aby zacząć wyliczać koszty skutków naruszenia danych.

8. Miej jednego rzecznika. Ponieważ żyjemy w czasach mediów społecznościowych i komunikacji w czasie rzeczywistym, nierzadko zdarza się, że kilka osób reprezentujących Twoją firmę tweetuje lub przekazuje mediom aktualne informacje o naruszeniu danych. Unikaj tego! Wyznacz jedną osobę, która będzie rzecznikiem Twojej organizacji.

9. Przejrzyj zarchiwizowane raporty. Przeglądanie raportów zarządzania ryzykiem z ostatnich kilku miesięcy może dostarczyć wskazówek, skąd mógł pochodzić wyciek PII i naruszenie danych. Zacznij od raportów działań naprawczych i zapobiegawczych (Corrective and Preventive Action – CAPA). Raport CAPA wraz z przepływami pracy w cyklu życia jest dostępny w narzędziu AvePoint Compliance Guardian.

10. Twórz raporty łatwe do zrozumienia. Po co raport, jeśli nie można go wykorzystać? Upewnij się, że są one łatwe do przyswojenia przez kierownictwo i zawierają wystarczającą ilość danych, na które zespół bezpieczeństwa może odpowiedzieć.

11. Monitoruj konta i alerty. Czasami następstwa są gorsze niż trzęsienie ziemi. Koncentrując się na usuwaniu wycieków danych osobowych i naruszeń, kontynuuj przeglądanie systemu zarządzania ryzykiem pod kątem nieprawidłowych działań.

Na zakończenie

Jako organizacja powinieneś podjąć jak najwięcej proaktywnych środków ostrożności przeciwko naruszeniom danych. Te jedenaście kroków powinno pomóc ci przygotować się na najgorsze i wiedzieć, co zrobić, gdy już do niego dojdzie.